Die sichere Smart Factory

Themen wie Cloud Computing und IoT werden in der industriellen Fertigung als Embedded-Trends eine immer wichtigere Rolle spielen. Damit rückt auch das Thema Übertragungssicherheit bei der Verlagerung von Daten in die Cloud in den Fokus. Ein ganzheitlicher Ansatz zur Absicherung von drei sicherheitsrelevanten Ebenen kann dabei helfen, Embedded-Systeme abzusichern.

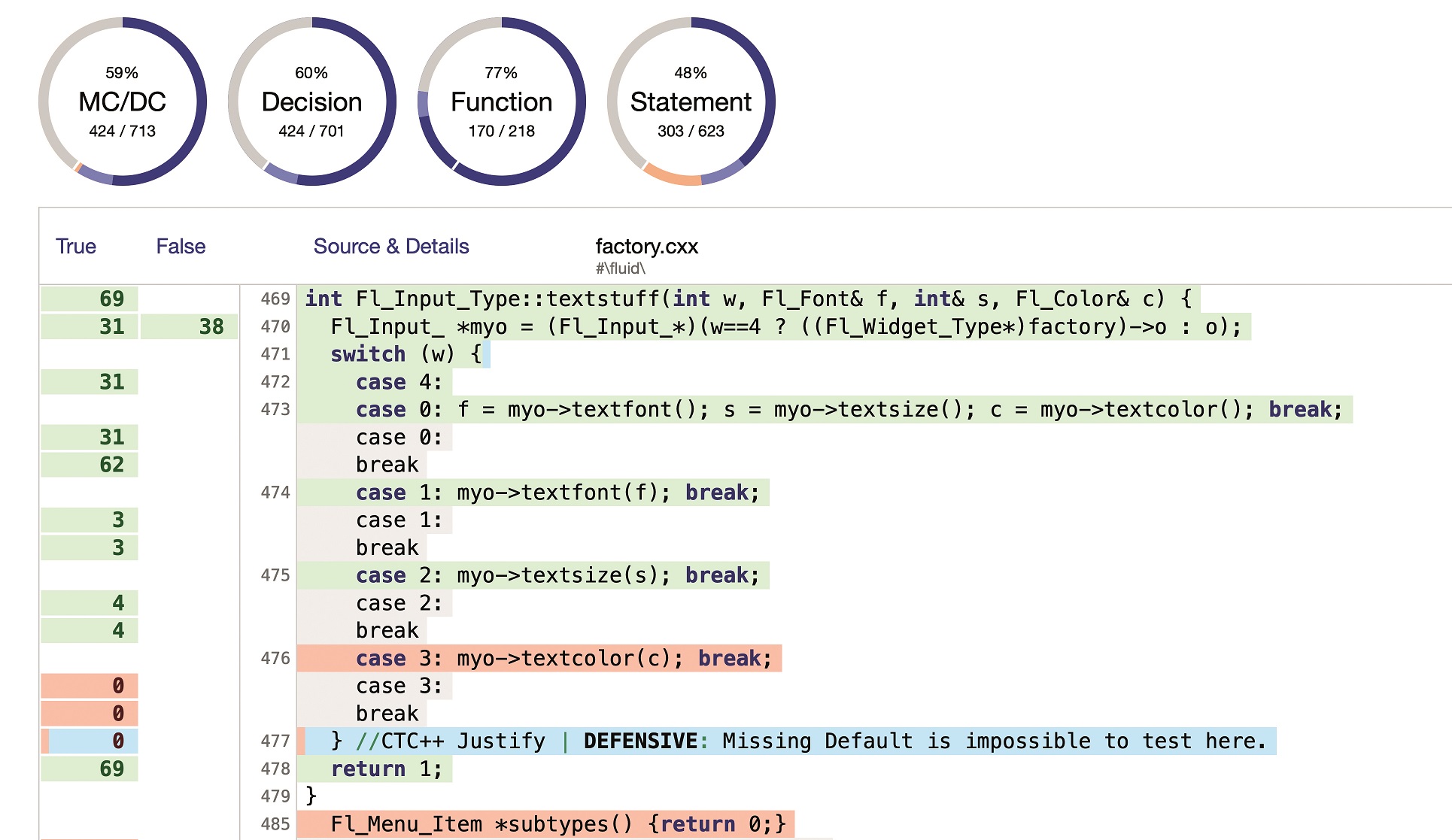

Drei Sicherheitsstufen garantieren höchsten Schutz von Embedded-Systemen. Die Partnerschaft mit S&T wird Netzwerksicherheit projektweise ergänzen. (Bild: Kontron AG)

Mit dem auf der embedded world 2017 vorgestellten Secure Systems Konzept bietet Kontron einen ganzheitlichen Ansatz zur Absicherung, der drei Ebenen eines Endgeräts einbezieht: die BIOS- (Secure BIOS), die Betriebssystem- (Secure OS) und die Anwendungsebene (Secure Application).

Schutz des BIOS

Für den Schutz der BIOS-Ebene setzt Kontron auf Standards des Unified EFI Forum und der Trusted Computer Group (TCG). Kontron Secure/Trusted Boot bietet auf allen Plattformen ein einheitliches Featureset; hierzu zählen Funktionen wie sichere Firmware Updates oder die Absicherung des Boot-Prozesses über einen TPM 2.0 Chip. Die Lösung ist ab sofort für alle Kontron-Produkte mit Intel Core und Intel Xeon Prozessoren der siebten Generation, sowie Intel Atom, Celeron und Pentium Prozessoren der neuesten Generation verfügbar. Kontron Secure/Trusted Boot stellt sicher, dass während des Boot-Vorgangs nur vorher signierte und verifizierte Programme ausgeführt werden. Nicht autorisierter und damit potentiell schädlicher Code hat so keine Chance. Ungewollte Veränderungen an BIOS oder Boot-Loader sind nicht mehr möglich. Kontron Secure/Trusted Boot dient nicht nur dem Schutz der BIOS-Ebene, sondern fungiert insbesondere als Wegbereiter und Garant für die Ausführung eines sicheren Betriebssystems.

Sicheres Betriebssystem

Als Betriebssystem dient Windows 10 IoT, konkret die Version Windows 10 IoT Long-Term-Servicing-Branch (LTSB). Sie bietet Schutzmechanismen für das System und Unternehmensdaten. Funktionen wie Secure Boot, BitLocker, Device Guard und Credential Guard sorgen in Verbindung mit der TPM 2.0 Chip dafür, dass das System vom Start bis zum Herunterfahren abgesichert ist.

Sicherheit auf Anwendungsebene

Für die Absicherung der Anwendungsebene sorgt Kontron Approtect. Die 2016 eingeführte Lösung kombiniert einen zusätzlich zum TPM 2.0 im System fest integrierten Sicherheitschip sowie ein Software Framework und bietet so umfassenden Schutz der Applikationssoftware. Die Anwendung wird dabei in einer Form verschlüsselt, die Reverse-Engineering unmöglich macht (IP Protection/Reverse Engineering Protection). Der integrierte Sicherheitschip überprüft die Verschlüsselung der Anwendung durchgängig und stellt so sicher, dass sie auch wirklich nur auf den dafür vorgesehenen Geräten ausgeführt werden kann (Copy Protection). Ebenso wird die Integrität der Applikation überwacht und geschützt. Dies verhindert, dass manipulierte Applikationen ausgeführt werden können.

Umfassender Schutz & neue Geschäftsmodelle

Die neue Produktlinie bietet eine Vielzahl an Schutzmechanismen, wie IP- und Integrity-Protection, License Creation, Management und Tracking, License Model Implementation sowie die Zuweisung unterschiedlicher Zugriffsrechte. Kontron Approtect wird als ‚As-a-Service-Konzept‘ angeboten, wodurch nur geringe Kosten für die Nutzer entstehen. Die Lösung ist einfach in bestehende Infrastrukturen zu integrieren oder bereits in Kontron Hardware enthalten. Es sind keine aufwändigen Änderungen in der IT-Infrastruktur nötig.

Autor: Norbert Hauser,

Vice President Marketing

Kontron AG

www.kontron.de